Control de acceso externo: ¿Cuál es su importancia?

En la actualidad, el mundo digital y las tecnologías de información juegan un papel fundamental en nuestra vida diaria. Esto ha llevado a un gran aumento en la cantidad de datos e información que se comparte y almacena en línea. Con esta creciente dependencia en la tecnología, también ha aumentado la necesidad de garantizar la seguridad y privacidad de nuestros datos. Uno de los aspectos clave para mantener seguros estos datos es el control del acceso externo.

¿Qué es el control de acceso externo?

El control de acceso externo se refiere al proceso de gestionar y regular quién puede acceder a una red o sistema desde fuera de la organización. Este proceso permite proteger los recursos informáticos, como archivos y aplicaciones, de accesos no autorizados y posibles amenazas cibernéticas. Algunos de los mecanismos utilizados para llevar a cabo este control incluyen:

- Filtrado de direcciones IP

- Autenticación mediante credenciales (nombre de usuario y contraseña)

- Certificados digitales

- Redes privadas virtuales (VPN)

- Firewalls

Beneficios de implementar medidas de control de acceso externo

Protección contra accesos no autorizados: Una de las principales ventajas de contar con un sistema de control de acceso externo es que ayuda a prevenir el acceso de personas no autorizadas a la red. Esto es especialmente importante en casos en los que se maneja información confidencial o sensible, como datos personales de clientes o empleados.

Prevención de amenazas cibernéticas: Implementar medidas de control de acceso externo también contribuye a proteger la red y sus recursos contra posibles ataques cibernéticos. Al restringir el acceso solamente a usuarios autorizados, se reduce significativamente el riesgo de sufrir brechas de seguridad o incidentes relacionados con malware o ransomware.

Mejora del rendimiento de la red: Al contar con un sistema de control de acceso externo, se evita el uso indebido de recursos de la red por parte de usuarios no autorizados. Esto resulta en una mayor disponibilidad de recursos para los empleados y socios autorizados, mejorando así el rendimiento y la productividad en general.

Estrategias para implementar un eficaz control de acceso externo

Establecer políticas claras de acceso remoto

Es fundamental establecer directrices y políticas claras respecto al acceso remoto y sus condiciones. Estas deben incluir aspectos como el tipo de dispositivos permitidos, las herramientas de conexión y las medidas de seguridad necesarias. También es recomendable revisar y actualizar periódicamente estas políticas para asegurar que siguen siendo efectivas y adecuadas a las necesidades de la organización.

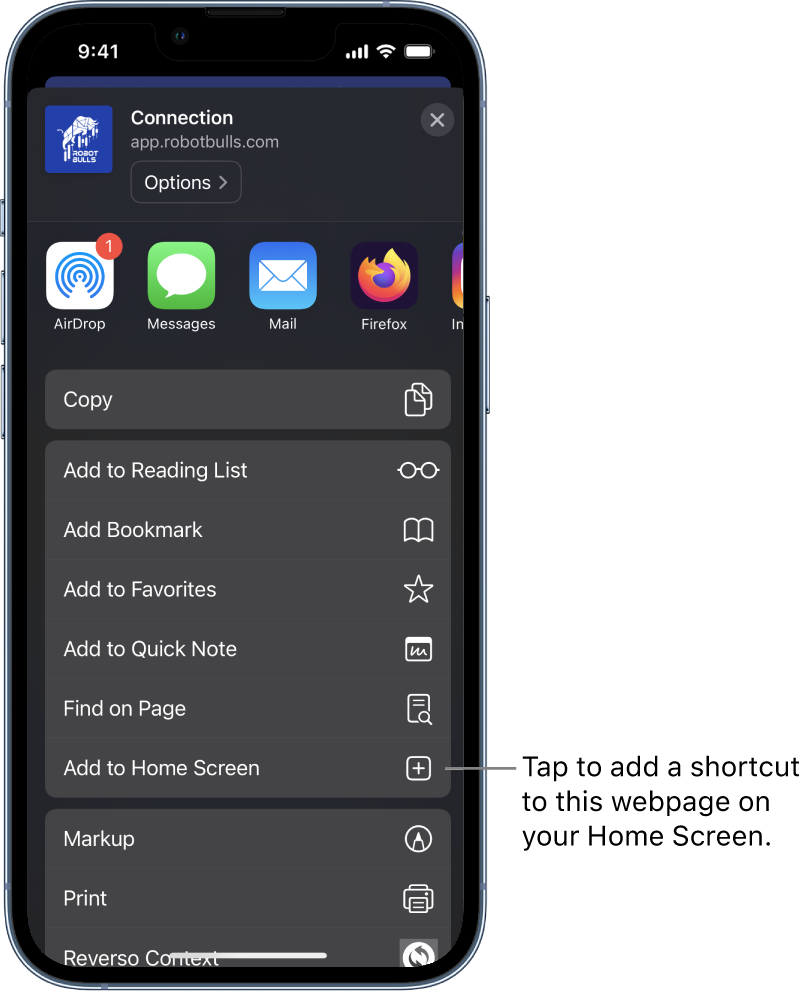

Implementar sistemas de autenticación robustos

El uso de métodos de autenticación sólidos es esencial para garantizar que solamente usuarios autorizados puedan ingresar a la red. Algunas alternativas incluyen la autenticación en dos pasos (que combina el uso de una contraseña con otro factor, como un mensaje SMS o una aplicación móvil), así como el uso de tarjetas inteligentes o tokens físicos.

Monitorizar y registrar los accesos externos

Una buena práctica es llevar un registro detallado de todos los accesos externos a la red, incluyendo información como fecha, hora, usuario y ubicación. Esto permite detectar posibles anomalías o patrones sospechosos que puedan indicar un intento de acceso no autorizado. También facilita la identificación y corrección de posibles vulnerabilidades en el sistema de control de acceso.

Gestionar activamente las cuentas de usuario

Es fundamental realizar una gestión adecuada de las cuentas de usuario para asegurar que solamente aquellas personas con permisos necesarios tengan acceso a la red. Esto implica llevar a cabo acciones como revisar periódicamente los niveles de acceso otorgados a cada empleado, eliminar cuentas inactivas o de personas que ya no trabajan en la organización y mantener actualizada la información de contacto de los usuarios.

El futuro del control de acceso externo

El avance de la tecnología y el aumento en la adopción de soluciones basadas en la nube y la movilidad laboral hacen que el control del acceso externo sea cada vez más relevante en el mundo empresarial. Por tanto, es fundamental que las organizaciones sigan adoptando medidas efectivas para garantizar la seguridad y privacidad de sus recursos informáticos frente al acceso externo.